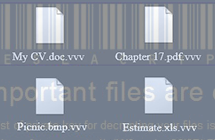

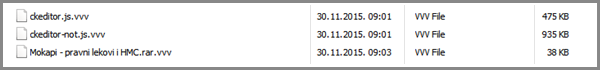

TeslaCrypt Ransomware (kidnappingsprogram) har nylig begynt å tildele en ny utvidelse til filene den har kryptert på ofres datamaskiner. Alle dokumenter, arkiver, bilder og videoer som er lagret på den infiserte PC-ens harddisk får derfor nå en «.vvv» filendelse, som erstatter den tidligere «.ccc». Denne omdannelsen av filendelsen er den mest merkbare av de få tilpasninger som er gjort i trojanervirusets funksjonsmåte som et resultat av den nye kodeoppdateringen. Andre modifiserte attributter inneholder navn på dokumentene som holder løsepengedetaljene. De er endret fra howto_recover_file_ {tilfeldig} .html / txt – til how_recover + {tilfeldig} .html / txt; samt Tor gatewayene som infiserte brukere rutes gjennom til deres personlige betalingsside for løsepenger.

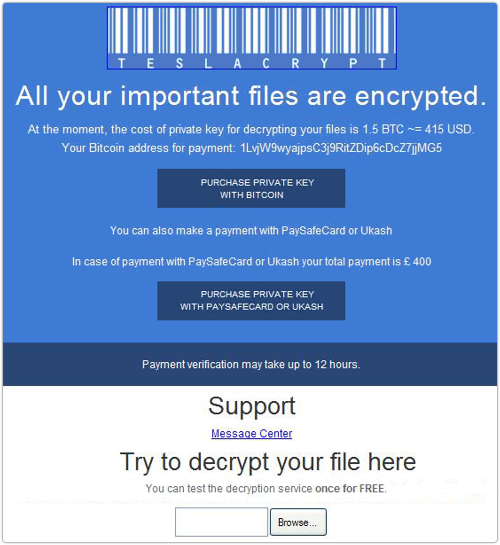

Disse .vvv filene kan ikke åpnes med standardprogrammer eller tredjeparts programmer av åpenbare grunner; de er kryptert med AES (Advanced Encryption Standard) som benytter et symmetrisk blokksiffer. Viruset kan imidlertid utføre dekodingen på betingelse av at offeret betaler løsepenger i Bitcoins. Beløpet varierer, men det ligger vanligvis på 1,5-2 BTC. Alle sikre gatewayer som linker til dekrypteringstjenesten, samt tilhørende instrukser, er oppgitt i de nevnte how_recover filer som legges til skrivebordet og mapper så lenge de inneholder brukereid informasjon som åpenbart ble fanget under av angrepet.

TeslaCrypt er på en måte ikke noen vanlig datakrypteringsmalware. Av en eller annen grunn kan ulike varianter av malwaren være kamuflert som en annen utbredt kidnappingstrojaner kalt CryptoWall. Svindlernes motivasjon for å gjøre dette navnebyttet er ikke helt klar på dette tidspunktet. Antagelig er dette en slags en faktureringsdatapartisjoneringsprosess, gitt affiliatemodellen bak distribusjonen av disse infeksjonene. I alle fall bør ikke måten .vvv utvidelsen er lagt til krypterte filer på, etterlate noen tvil om at det er TeslaCrypt som forårsaker problemene. Faktisk er operasjons- og kodenivåforskjellen mellom ekte kopier av disse to virusene drastisk: krypteringsstandarden (AES vs. RSA-2 048), kommando- og kontrollkommunikasjonsaspekteene, distribusjonsmønseret, osv.

Dersom uhellet skulle være ute, og filer på harddisken, tilordnede stasjoner og lagringsenheter har blitt kryptert og plutselig fått filendelsen .vvv, har offeret få alternativer utenom å betale løsepengene eller prøve lykken for å fjerne effektene forårsaket av denne krypteringsmalwaren.

Fjern .vvv filutvidelsesviruset med automatisk renseprogram

Dette er en eksklusivt effektiv metode for fjerning av malware generelt og ransomware spesielt. Å bruke et anerkjent sikkerhetsprogram sikrer grundig detektering av alle viruskomponenter og en fullstendig fjerning av disse med et enkelt klikk. Vær likevel oppmerksom på at å avinstallere denne infeksjonen og gjenopprette filene dine er to forskjellige ting. Behovet for å fjerne viruset er udiskutabelt ettersom det har blitt rapportert å fremme andre trojanere mens det er i funksjon.

- Last ned og installer renseprogrammet for å fjerne .vvv fileendelsesviruset. Etter at programmet er startet, klikk knappen Start Computer Scan.

- Verktøyet vil vise skanneresultatene og den detekterte walwaren. Vel alternativet Fix Threats for å fjerne alle infeksjonene som ble funnet. Dette vil fjerne det aktuelle viruset fullstendig.

Gjenopprett krypterte filer

Som nevnt benytter TeslaCrypt (CryptoWall) sterk kryptering for å gjøre filer utilgjengelige. Det finnes ingen tryllestav for å gjenopprette alle de krypterte dataene i en håndvending, unntatt selvfølgelig å betale de utenkelige løsepengene. Det finnes likevel teknikker som kan være til hjelp for å gjenopprette viktige ting. Blant disse er:

Programvare for filgjenoppretting

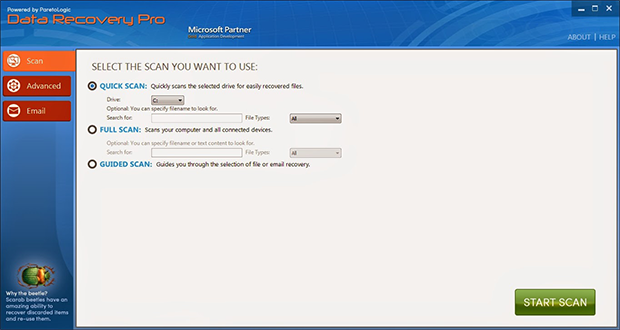

Det er lav en viss interesse å vite at .vvv filtypeviruset sletter originalfilene i ukryptert form. Det er kopiene som blir utsatt for ransomwarens krypteringsbehandling. Programmer som Data Recovery Pro kan

gjenopprette slettede objekter selv om de ble fjernet på en sikker måte. Denne løsningen er definitivt verdt å prøve ettersom den har vist seg å være ganske effektiv.

Shadow Volume kopier

Denne tilnærmingen bygger på den opprinnelige Windows sikkerhetskopieringen av filer på datamaskinen, utført ved hvert gjenopprettingspunkt. Det er en viktig forutsetning for denne metoden at Systemgjenopprettingsfunksjonen ble slått på før infiseringen. Hvis endringer av en fil dessuten ble gjort etter siste gjenopprettingspunkt vil de ikke bli reflektert i den gjenopprettede filversjonen.

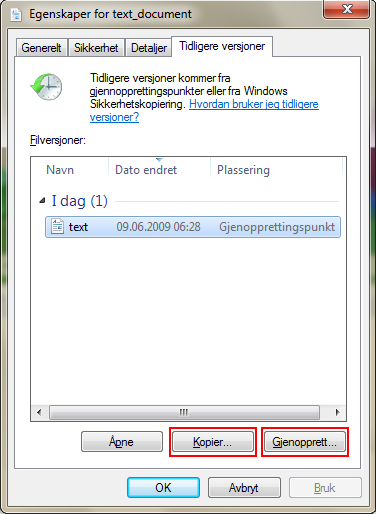

- Bruk funksjonen Tidligere versjoner

Dialogboksen Egenskaper for tilfeldige filer har en fane som heter Tidligere versjoner. Det er der de sikkerhetskopierte versjonene vises og kan gjenopprettes fra. Høyreklikke på en fil, gå til Egenskaper, klikk den ovennevnte fanen og velg alternativet Kopier eller Gjenopprett , avhengig av plasseringen du vil at den skal gjenopprettes til.

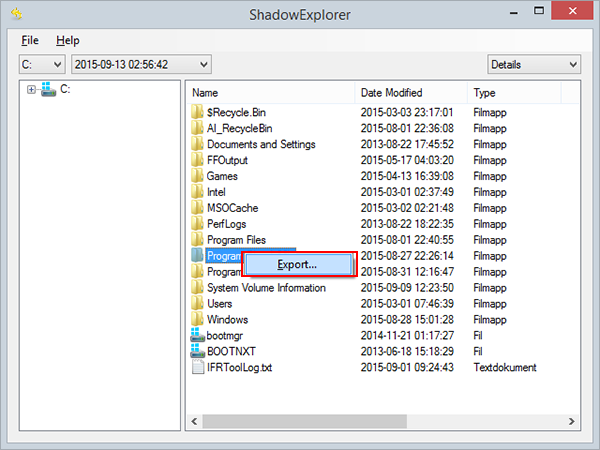

- Bruk ShadowExplorer

Prosessen beskrevet ovenfor kan automatiseres med et program som heter ShadowExplorer. Det gjør i utgangspunktet det samme (henter Shadow Volume- eksemplarer), men på en mer praktisk måte. Last ned og installer programmet, kjør det og gå til filer og mapper hvis tidligere versjoner du ønsker å gjenopprette. For å gjøre dette høyreklikker du på oppføringene og velger Export -funksjonen.

Sikkerhetskopier

Blant alle alternativene som ikke er løsepenger-relatert, er dette et av de mest optimale. I tilfelle du har sikkerhetskopiert data på en ekstern server før ransomwaren infiserte din PC, kan gjenoppretting av filer kryptert med .vvv-filtypeviruset være så enkelt som å logge inn på respektive grensesnitt, velge de riktige filene og starte gjenopprettingen ordentlig. Før du gjør det må du imidlertid sørge for å fjerne ransomwaren fullstendig fra datamaskinen din.

Se etter mulige rester av .vvv filutvidelsesviruset

I tilfelle du har valgt å fjerne viruset manuelt, kan enkelte fragmenter av ransomwaren fortsatt finnes som maskerte objekter i operativsystemet eller registeroppføringene. For å sikre at det ikke er noen gjenværende skadelige komponenter av trusselen, bør datamaskinen skannes med et pålitelig malware sikkerhetsprogram.

Comment here